在弱電工程,特別是網(wǎng)絡(luò)工程的規(guī)劃與實施中,VLAN(虛擬局域網(wǎng))和端口隔離(Port Isolation)是兩種至關(guān)重要的網(wǎng)絡(luò)流量管理與安全隔離技術(shù)。雖然它們的目標(biāo)有部分重疊——都是為了限制或控制設(shè)備間的通信,但其實現(xiàn)原理、應(yīng)用層級、靈活性和典型應(yīng)用場景有著本質(zhì)的區(qū)別。理解這些差異,對于設(shè)計一個高效、安全、可擴展的網(wǎng)絡(luò)架構(gòu)至關(guān)重要。

一、核心概念與實現(xiàn)原理差異

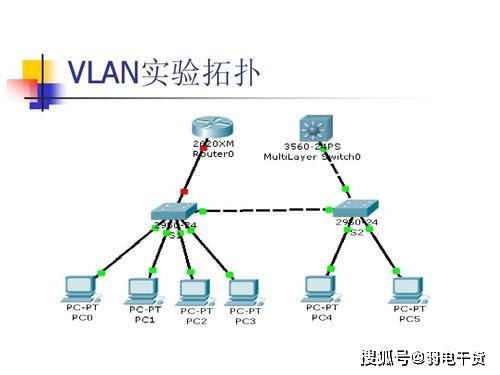

1. VLAN(虛擬局域網(wǎng))

VLAN是一種基于OSI模型第二層(數(shù)據(jù)鏈路層)的隔離技術(shù)。它通過在交換機上配置,將單一的物理局域網(wǎng)在邏輯上劃分為多個獨立的廣播域。

- 實現(xiàn)方式:基于端口、MAC地址、協(xié)議或IP子網(wǎng)進行劃分。最常見的是基于端口的VLAN(Port-based VLAN),管理員將交換機的物理端口分配到不同的VLAN ID(如VLAN 10、VLAN 20)。

- 核心作用:

- 隔離廣播域:不同VLAN間的設(shè)備,即使連接在同一臺交換機上,其廣播、組播和未知單播幀也被嚴格隔離,無法直接二層互通,極大減少了廣播風(fēng)暴的影響范圍。

- 邏輯分組:可以根據(jù)部門(如財務(wù)部、研發(fā)部)、功能(如數(shù)據(jù)、語音、監(jiān)控)或安全等級進行靈活的邏輯分組。

- 跨設(shè)備通信:屬于不同VLAN的設(shè)備若需要通信,必須通過第三層設(shè)備(如路由器或三層交換機)進行路由,這為實施訪問控制策略(ACL)提供了天然的控制點。

2. 端口隔離(Port Isolation / Private VLAN)

端口隔離通常是在交換機同一VLAN內(nèi)部實施的、更精細的二層訪問控制技術(shù)。其核心目的是限制同一VLAN(通常是同一IP子網(wǎng))內(nèi),連接在指定隔離端口上的設(shè)備之間的直接通信。

- 實現(xiàn)方式:在交換機上創(chuàng)建一個“隔離組”(Isolation Group),將需要相互隔離的端口加入該組。這些“隔離端口”之間無法直接進行二層通信。

- 核心作用:

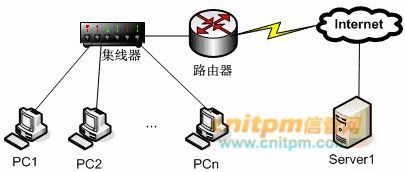

- 用戶間隔離:主要應(yīng)用于如酒店客房、學(xué)生宿舍、公寓、公共Wi-Fi熱點、監(jiān)控攝像頭接入等場景,確保接入的終端設(shè)備彼此不可見、無法直接攻擊或竊聽,但所有設(shè)備都能與上行端口(如連接網(wǎng)關(guān)或服務(wù)器的“混雜端口”)正常通信以上網(wǎng)或訪問公共資源。

- 簡化IP規(guī)劃:所有隔離端口下的設(shè)備仍屬于同一個VLAN和IP子網(wǎng),無需為每個需要隔離的設(shè)備或小組劃分獨立的VLAN和子網(wǎng),節(jié)省了IP地址并簡化了管理。

二、關(guān)鍵差異對比

| 特性維度 | VLAN | 端口隔離 |

| :--- | :--- | :--- |

| 隔離層級 | 第二層(數(shù)據(jù)鏈路層),創(chuàng)建獨立的廣播域。 | 第二層(數(shù)據(jù)鏈路層),但在同一廣播域/VLAN內(nèi)部實施。 |

| 通信關(guān)系 | 不同VLAN間默認完全隔離,需通過三層路由通信。 | 同一隔離組內(nèi)端口間隔離,但均能與上行端口(如網(wǎng)關(guān))通信。 |

| 廣播域 | 每個VLAN是一個獨立的廣播域。 | 所有隔離端口仍屬于同一個廣播域(同一個VLAN)。 |

| IP地址規(guī)劃 | 通常需要不同的IP子網(wǎng)。 | 共享同一個IP子網(wǎng)。 |

| 靈活性 | 高,可基于多種方式邏輯劃分,跨物理位置組網(wǎng)。 | 相對固定,主要用于接入端口間的水平隔離。 |

| 主要目的 | 邏輯網(wǎng)絡(luò)分段,安全域劃分,控制廣播范圍,基于策略的互訪。 | 同一網(wǎng)段內(nèi)用戶終端間的安全隔離,防止橫向攻擊。 |

| 典型應(yīng)用 | 企業(yè)按部門分區(qū)、數(shù)據(jù)中心業(yè)務(wù)分離、語音與數(shù)據(jù)分離。 | 酒店客房網(wǎng)絡(luò)、學(xué)生宿舍、運營商寬帶接入、安防攝像頭接入。 |

三、網(wǎng)絡(luò)工程規(guī)劃中的應(yīng)用選擇

在實際的弱電與網(wǎng)絡(luò)工程規(guī)劃中,兩種技術(shù)常常結(jié)合使用,形成層次化的安全與流量管理策略:

- 使用VLAN的場景:當(dāng)需要根據(jù)組織架構(gòu)、業(yè)務(wù)類型或安全等級進行宏觀的、邏輯上的網(wǎng)絡(luò)分區(qū)時,應(yīng)首選VLAN。例如,將整個網(wǎng)絡(luò)劃分為“辦公VLAN”、“服務(wù)器VLAN”、“安防專網(wǎng)VLAN”、“訪客VLAN”等。不同區(qū)域間的訪問必須經(jīng)過網(wǎng)關(guān)的審查和控制。

- 使用端口隔離的場景:在同一個功能區(qū)域或VLAN內(nèi)部,需要對大量終端用戶或設(shè)備進行彼此間的隔離時,使用端口隔離。例如,在“訪客VLAN”中,對所有接入的訪客無線AP或有線端口啟用端口隔離,確保訪客設(shè)備之間無法互訪;在“安防攝像頭VLAN”中,對攝像頭接入端口啟用隔離,防止某個攝像頭被入侵后成為攻擊其他攝像頭的跳板,但它們都能將數(shù)據(jù)流發(fā)送到監(jiān)控服務(wù)器。

- 組合使用:一個經(jīng)典的組合方案是:“VLAN實現(xiàn)縱向分區(qū),端口隔離實現(xiàn)橫向隔離”。例如,在一棟智慧公寓中,可以為每個樓層或每個單元設(shè)置一個VLAN,然后在該VLAN內(nèi),對所有住戶的接入交換機端口啟用端口隔離。這樣既實現(xiàn)了不同單元/樓層的邏輯分離(便于管理),又保證了同一單元內(nèi)各住戶網(wǎng)絡(luò)間的安全隔離。

結(jié)論

VLAN是“分群”的工具,它將網(wǎng)絡(luò)從邏輯上分成多個獨立的社區(qū);而端口隔離是“社區(qū)內(nèi)部管制”的工具,它在同一個社區(qū)(VLAN)內(nèi)禁止住戶間串門,但允許所有住戶與社區(qū)出口(網(wǎng)關(guān))聯(lián)系。在網(wǎng)絡(luò)規(guī)劃中,正確理解和運用VLAN與端口隔離,能夠有效提升網(wǎng)絡(luò)的安全性、可管理性和性能,是弱電工程師和網(wǎng)絡(luò)工程師必備的核心技能。